2020年12月1日,加利福尼亚州帕洛阿尔托– 惠普今天发布了2021年关于安全威胁的预测,这些威胁将在下一个年度增加12个月。

惠普的网络安全专家,包括–全球领先的网络安全和技术政策总监Julia Voo;CISO乔安娜·伯基(Joanna Burkey);惠普实验室安全研究与创新首席技术师Boris Balacheff;Ian Pratt博士,个人系统安全全球负责人;恶意软件高级分析师Alex Holland和惠普安全顾问委员会的专家MedSec首席执行官Justine Bone;德勤(Deloitte)合伙人罗伯特·马斯(Robert Masse)–都对下一年做出了预测。

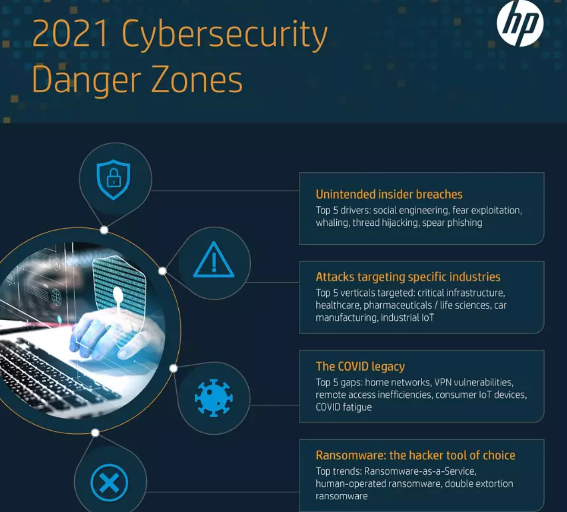

薄弱的组织安全性将导致更多无意的内部威胁

,我们2020年的工作方式发生巨大变化以及向远程工作的转变将继续带来挑战,Julia Voo说:“ COVID-19削弱了组织安全性。远程访问效率低下,VPN漏洞和人员短缺,可以帮助企业进行适应,这意味着数据现在变得不那么安全。” 从网络罪犯的角度来看,攻击面正在扩大,创造了更多机会,正如乔安娜·伯基(Joanna Burkey)解释的那样:“我们可以期望看到黑客在每个人离开办公室后发现并利用已创建的,并且仍然存在的任何漏洞。 ”

鲍里斯·巴拉切夫(Boris Balacheff)指出,这也意味着家庭设备将承受越来越大的压力:“我们必须期望家庭基础设施将越来越有针对性。我们在家办公的规模扩大了攻击者驱使他们追赶消费物联网设备并转向同一网络上的业务设备的动机。而且我们知道,如果攻击者成功地对家庭设备进行了破坏性攻击,那么远程工作人员将无法获得IT专业人员来帮助解决问题的机会。”

Burkey还认为,内部人员威胁会无意间带来更多威胁:“随着员工远程工作,工作与个人设备之间的界限变得模糊,无辜的行为(例如在公司机器上阅读个人电子邮件)可能会造成严重后果。” 总体而言,大流行病增加了员工犯错的风险,正如罗伯特·马斯(Robert Masse)解释的那样:“如果您将大流行病视为战争经历,那么组织将处理员工的倦怠。这会导致判断错误的风险增加。”

人工勒索软件攻击仍将是一个严重威胁勒索

软件已成为网络犯罪分子的首选工具,而且这种情况在来年可能还会继续,伯基说:“我们将看到勒索软件即服务攻击的上升趋势,威胁不再是数据的“绑架”,而是数据的公开发布。”

勒索软件的兴起推动了犯罪分子生态系统的发展,这些犯罪分子专门从事成功攻击所需的各种功能。通过电子邮件传送的恶意软件(例如Emotet,TrickBot和Dridex)通常是人工勒索软件攻击的先兆。为了最大程度地提高攻击的影响力,威胁行为者利用对受感染系统的访问权限来加深受害者网络的立足点。许多人员使用攻击性安全工具来控制受害人的域控制器,这通常是网络中部署勒索软件的最佳点。” Ian Pratt博士解释说。

正如Alex Holland所解释的那样,这一趋势特别受到公共部门人员的关注:“双重勒索”勒索软件的兴起(受害者数据在被加密之前先被泄密)的兴起将特别伤害公共部门组织,后者需要亲自处理各种方式。可识别的信息。即使勒索赎金,也无法保证威胁者以后不会通过被盗数据获利。”

网络钓鱼方面的更大创新将看到线程劫持和捕鲸攻击

在2021年,将会有更多创新的网络钓鱼诱饵,旨在诱骗用户并使攻击难以识别。“我们看到的最具创新性的大规模网络钓鱼技术是Emotet僵尸网络使用的电子邮件线程劫持。该技术通过从受感染的系统中窃取电子邮件数据来自动创建鱼叉式钓鱼诱饵。然后,这些数据将用于回复与包含恶意软件的消息的对话,从而使它们看起来非常令人信服。” Ian Pratt博士解释说。贾斯汀·伯恩(Justine Bone)说,我们还可以期望看到更多针对远程工作人员的攻击:“由于一切都依赖于强身份验证,而不是面对面的存在,黑客有更多机会参与社会工程来欺骗员工泄露凭证。”

持续的社会隔离的前景鼓励人们在网上共享更多的个人信息,网络犯罪分子可以利用这些信息来武器化。“捕鲸是针对高管的一种针对性强的网络钓鱼攻击,随着网络犯罪分子能够获取在线共享的个人信息来建立令人信服的诱饵,导致诱骗商业电子邮件的欺诈行为,捕鲸将变得更加重要。”马斯评论道。据Voo称,许多此类网络钓鱼电子邮件将继续通过恐惧来利用人们。“新的担忧将被用来驱使人们打开恶意电子邮件-无论是COVID疫苗,与封锁相关的财务问题以及任何政治动荡。”

黑客将针对特定行业定制攻击,特别是关键基础设施,制药和医疗保健,工业物联网和教育

医疗保健是2021年风险最高的垂直行业之一。“医疗保健是一个完美的目标-社会依赖它,而这些组织通常资源匮乏,厌恶变化且创新缓慢。教育也符合这一标准,并且可能是另一个主要目标。” Bone说。但是,这种威胁已从医院和医生的手术扩展到了更为关键的领域。“由于开发新疫苗的竞争,制药公司和研究机构也将继续面临不利风险,”马斯评论说。

但是在接下来的12个月中,黑客还将考虑其他目标。“汽车制造商,尤其是电动汽车公司,将随着威望和盈利能力的增长而成为更大的目标,我们还可以预期关键基础设施和工业物联网将继续受到黑客的欢迎,”马斯解释说。

零信任将继续存在,但需要以对用户透明的方式实现

零信任这个概念并不新鲜,但是远程工作的增加意味着组织现在需要接受这一现实。“保护对公司网络,应用程序和数据的访问的传统方式已不再适用。周长已过时。多年以来,员工队伍更加分散,SaaS的采用率上升了-这意味着关键数据托管在企业防火墙之外。组织开始防御未知的时机已经到来,这意味着要利用零信任,但要以对用户透明的方式进行。”

COVID-19将成为采用零信任的主要推动力,也意味着我们将在这一领域看到更大的创新。“零信任是实现远程工作的最佳防御方法,但是要使身份和访问管理实现无缝连接,就必须易于使用。质量认证方法是零信任的关键推动力,这就是为什么最终用户将来会期望诸如生物识别技术之类的原因。”

需要一种新的安全方法

Balacheff评论说:“ 2020年证明,这对管理高度分布式的端点基础架构至关重要。” “组织需要接受未来是分布式的。从远程工作人员的设备到工业物联网设备,一切都已成为我们日益物理网络化的世界中网络安全战场的新前沿。为了应对这一挑战,组织需要重新考虑其安全体系结构和控制,并在技术和流程上进行必要的创新以帮助他们支持这种新环境。例如,现代硬件技术的存在不仅可以帮助保护人员,而且还可以面对发生在过去几年中的破坏性攻击,实现远程安全地恢复员工的工作。”

普拉特说:“组织在来年面临着巨大的安全挑战,网络犯罪分子对于如何从受害者身上获取最大价值变得更加精明。” “仅依靠检测只会为组织带来不令人满意的结果,因此需要一种在架构上更强大的安全方法;一种在硬件方面加强保护的功能。诸如微虚拟化之类的由硬件强制执行的技术对最终用户而言是透明的–这意味着它们可以像通常那样单击电子邮件附件并下载文件,但是可以安全地知道,如果有任何恶意内容,则将其视为无害。这种保护优先的方法使黑客没有什么可窃取的,也没有持久的方法,从而帮助组织应对2021年及以后所面临的各种威胁。”

关于HP

HP Inc.创造的技术可以使每个地方的所有人都生活得更好。通过我们的个人系统,打印机和3D打印解决方案的产品和服务组合,我们设计出令人赞叹的体验。有关HP Inc.的更多信息,请访问http://www.hp.com。